- abril 6, 2026

- 0 Comments

- By Elena

Introducción

La dependencia tecnológica de proveedores externos ha adquirido un rol estratégico en organizaciones que operan con modelos digitales, arquitecturas distribuidas y ecosistemas de servicios interconectados. Plataformas cloud, software crítico, infraestructuras de misión crítica, sistemas de pago, servicios de ciberseguridad gestionados y bases de datos esenciales suelen estar administrados, total o parcialmente, por terceros. Esta externalización introduce riesgos que pueden afectar directamente la continuidad operativa, la seguridad de la información, la experiencia de cliente, el cumplimiento normativo y la reputación corporativa.

Una auditoría a proveedores críticos no es únicamente una revisión contractual. Es un proceso técnico y estratégico que evalúa, de manera sistemática, la capacidad del proveedor para cumplir obligaciones contractuales, regulatorias y operativas. También examina su resiliencia tecnológica, su madurez en ciberseguridad, su estabilidad financiera y su alineación con los objetivos de negocio del cliente.

Este artículo presenta un enfoque profundo y estructurado para la auditoría a proveedores críticos, desde la identificación y clasificación de criticidad hasta la integración de hallazgos en la estrategia corporativa.

Identificación y Clasificación de Proveedores Críticos

El primer paso de cualquier auditoría efectiva consiste en definir quiénes son los proveedores verdaderamente críticos y qué criterios determinan dicha criticidad. La clasificación permite asignar recursos de auditoría de manera eficiente y focalizar los esfuerzos donde el riesgo es más significativo.

Criterios de criticidad

Impacto operacional:

Analizar qué procesos internos dependen del proveedor y el nivel de impacto ante interrupciones. Un proveedor cloud que aloja un ERP o un core transaccional tiene impacto operacional alto, ya que un fallo implica la detención de operaciones esenciales.

Exposición tecnológica:

Evaluar el nivel de acceso del proveedor a sistemas, redes, API internas, secretos, llaves de cifrado y datos sensibles. Los proveedores integrados en la arquitectura corporativa son más críticos que aquellos que operan de forma aislada.

Dependencia contractual:

Identificar proveedores únicos o contratos restrictivos. La ausencia de alternativas viables aumenta la vulnerabilidad y limita la capacidad de respuesta ante incidentes o incumplimientos.

Riesgo financiero y reputacional:

Considerar historial de litigios, incumplimientos, inestabilidad financiera o dependencia excesiva de pocos clientes. Un proveedor financieramente débil representa riesgo sistémico.

Priorización de proveedores

Una vez evaluados los criterios anteriores, se clasifica a los proveedores en niveles de criticidad: alto, medio y bajo. Esto permite establecer la frecuencia, profundidad y alcance de las auditorías.

Ejemplo aplicado:

Una empresa de e-commerce prioriza la auditoría del proveedor de servicios de pago y del proveedor cloud que aloja su plataforma transaccional. En cambio, servicios no críticos como limpieza o mantenimiento de oficinas requieren revisiones menos frecuentes.

Componentes de la Auditoría a Proveedores Críticos

La auditoría integral considera múltiples dimensiones, más allá de los aspectos contractuales.

1. Cumplimiento Legal y Regulatorio

El incumplimiento de normativas puede comprometer a la organización que delega el servicio. La auditoría debe incluir:

- Validación de licencias, permisos y certificaciones vigentes.

- Verificación de cumplimiento con normativas locales e internacionales: GDPR, ISO 27001, PCI DSS, HIPAA, SOC 2, según aplique.

- Revisión de contratos, SLA, NDA y cláusulas de indemnización, subcontratación y confidencialidad.

- Evaluación de riesgos derivados de la cadena de suministro del proveedor.

Ejemplo técnico:

Un proveedor de almacenamiento cloud que no asegura localización de datos ni cumplimiento GDPR introduce riesgo legal para cualquier empresa que procese datos de ciudadanos europeos.

2. Seguridad de la Información y Ciberseguridad

Dado que los proveedores manejan sistemas críticos o datos sensibles, esta sección debe ser exhaustiva:

- Revisión de políticas de seguridad, controles de acceso, MFA, PAM y segregación de funciones.

- Validación de cifrado en reposo (AES256) y en tránsito (TLS 1.2+), junto a la gestión de llaves (KMS, HSM).

- Evaluación de incidentes previos, tiempos de respuesta, planes de contención y capacidades de forensia digital.

- Existencia de pruebas de penetración, análisis de vulnerabilidades y gestión de parches.

- Integración del proveedor en el modelo Zero Trust del cliente.

Caso práctico:

Un proveedor de software de gestión con incidentes recurrentes no críticos pero mal gestionados puede requerir un plan de remediación antes de una renovación contractual.

3. Capacidad Operativa y Tecnológica

La capacidad del proveedor para mantener operaciones estables y cumplir SLAs es central:

- Evaluación de infraestructura tecnológica: redundancia N+1, distribución geográfica, replicación y autoscaling.

- Revisión de procesos ITIL: gestión de cambios, incidencias, problemas y parches.

- Madurez en observabilidad: métricas de disponibilidad, tiempos de respuesta y logs centralizados.

- Alineación técnica con arquitecturas internas del cliente.

Ejemplo:

Un proveedor SaaS sin replicación geográfica implica riesgo de interrupción por fallos físicos o ataques dirigidos.

4. Solvencia Financiera y Estabilidad

La continuidad del proveedor depende de su solidez económica:

- Análisis de estados financieros auditados.

- Ratios clave: liquidez, solvencia, ROI, concentración de ingresos.

- Dependencia de un cliente único o pocos clientes principales.

- Historial de pagos, cumplimiento y reclamaciones.

Ejemplo:

Un proveedor de soporte TI cuya facturación depende de un único cliente está expuesto a riesgo de cierre repentino.

5. Gobernanza, Continuidad y Resiliencia

Un proveedor sólido debe demostrar:

- Estructura de gobernanza clara con roles, responsabilidades y comités.

- Planes documentados de continuidad de negocio (BCP) y recuperación ante desastres (DRP).

- Evidencias de pruebas periódicas de continuidad y replicación.

- Capacidad de escalar operaciones ante mayor demanda del cliente.

- Auditorías internas previas y sistema de control interno.

Metodología para Estructurar la Auditoría

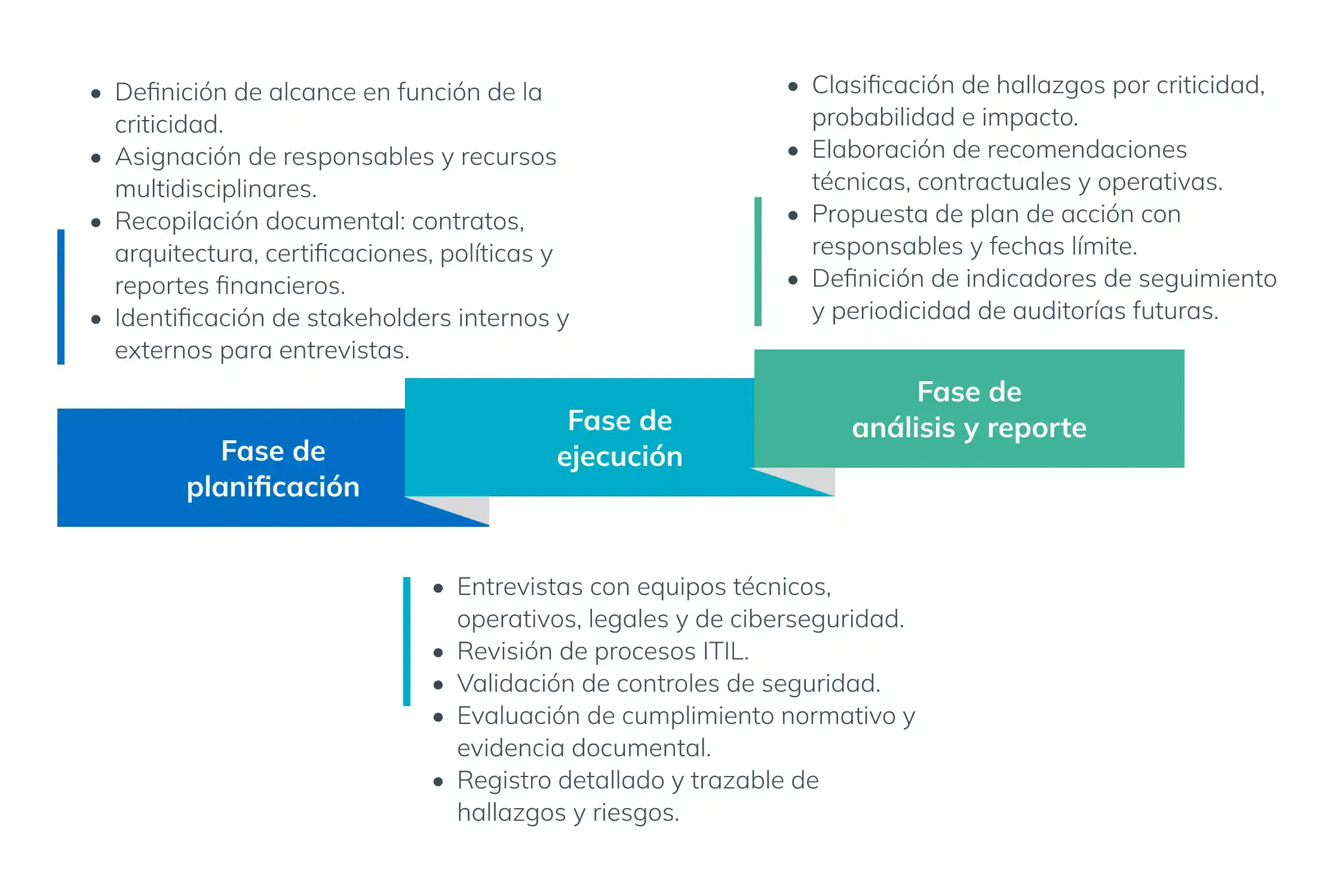

Se propone un enfoque en tres fases, estructurado y alineado con metodología de consultoría tecnológica.

Métricas y Herramientas Recomendadas

Métricas clave

- Operativas: Disponibilidad, SLA, tiempo medio de resolución (MTTR), cumplimiento de KPIs.

- Seguridad: Vulnerabilidades críticas, incidentes reportados, cobertura de parches.

- Financieras: Ratios de liquidez, solvencia y concentración de ingresos.

- Continuidad: RTO, RPO, resultados de pruebas de DRP.

Herramientas de auditoría

- Plataformas GRC para gestión de riesgos y cumplimiento.

- Sistemas de monitoreo de logs (SIEM) y observabilidad.

- Escáneres de vulnerabilidades y herramientas de gestión de parches.

- Software de análisis financiero y reporting automatizado.

Estas herramientas ayudan a estandarizar criterios, cuantificar riesgos y comparar proveedores.

Integración de Resultados en la Estrategia Corporativa

Los hallazgos deben impactar directamente la toma de decisiones estratégicas:

- Ajuste de políticas de gestión de proveedores.

- Redefinición de SLA, penalizaciones y cláusulas contractuales.

- Diversificación de proveedores para reducir concentración.

- Integración de hallazgos en Due Diligence de adquisiciones o inversiones.

- Desarrollo de programas de mejora continua y monitoreo continuo.

Conclusión

La auditoría a proveedores críticos es un proceso multidimensional que combina análisis técnico, evaluación de riesgos, comprensión de arquitecturas, madurez en ciberseguridad y solidez financiera. Una metodología rigurosa, soportada por herramientas especializadas y basada en métricas objetivas, permite a las organizaciones anticipar riesgos, asegurar la continuidad del negocio y fortalecer su resiliencia frente a un entorno tecnológico dinámico y cada vez más interconectado.

Implementar auditorías técnicas, periódicas y profundas es esencial para garantizar que los proveedores cumplan estándares operativos, regulatorios y de seguridad, y para que las organizaciones mantengan control estratégico sobre servicios que, aunque externalizados, siguen siendo fundamentales para su funcionamiento y competitividad.