- marzo 11, 2025

- 0 Comments

- By Laura García Bustos

¿Qué es el cifrado y como ayuda a proteger los datos?

Junto al control de accesos, la gestión de identidades, la seguridad de red, los backups, la gestión de vulnerabilidades o los controles de seguridad físicos, el cifrado de datos es una de las medidas de seguridad básicas en los entornos digitales. Lo componen una serie de técnicas que protegen la información legible codificándola mediante algoritmos matemáticos y una clave de cifrado. De esta forma la información resulta ilegible e inútil para quien la consiga de forma fraudulenta.

Con el cifrado de datos conseguimos los siguientes objetivos:

Confidencialidad

Cuando la información está cifrada, solo las personas o sistemas que tienen la clave correcta pueden descifrarla y acceder a su contenido. Esto significa que, aunque los datos sean interceptados por terceros (como en el caso de un ataque de “Man in the middle”), estos no podrán entender su contenido sin la clave de descifrado.

Integridad de los Datos

Muchos sistemas de cifrado incluyen mecanismos para verificar que los datos recibidos coincidan con los enviados, usando funciones hash o algoritmos de verificación de integridad. Esto permite detectar cualquier modificación accidental o maliciosa.

Autenticación

El cifrado puede ayudar a autenticar la identidad de las partes involucradas en una comunicación o transacción. Por ejemplo, en los protocolos de comunicación segura como HTTPS (HTTP sobre SSL/TLS), el cifrado se usa junto con certificados digitales para confirmar que los servidores y clientes son quienes dicen ser. Esto evita ataques de suplantación de identidad.

Cumplimiento Normativo

Muchas leyes y regulaciones de privacidad de datos (como el GDPR en Europa, la HIPAA en EE. UU. para datos de salud, entre otros) exigen el uso de cifrado para proteger los datos personales y sensibles. Implementar cifrado ayuda a las organizaciones a cumplir con estas normativas y evitar sanciones legales y multas.

Tipos de cifrado

Cifrado en Reposo

Se refiere al cifrado de datos almacenados en cualquier dispositivo. Pueden ser discos duros, dispositivos móviles, almacenamientos en la nube, etc.

El objetivo es proteger los datos contra accesos no autorizados mientras están guardados, evitando que personas no autorizadas puedan leer o manipular los datos en caso de robo físico del dispositivo o acceso no autorizado al almacenamiento.

Ejemplos de Uso: Cifrado de discos duros con herramientas como BitLocker en los equipos Windows, o FileVault en los equipos Apple. Activando estas opciones conseguimos que los datos almacenados en nuestros equipos no puedan ser leídos si nos lo roban e intentan conectar los discos en otro equipo. Desde el punto de vista de los servidores hay herramientas específicas para cifrar bases de datos, y cada proveedor de servicios en la nube cuenta con sus propias herramientas de cifrado.

Cifrado en Tránsito

Se refiere al cifrado de datos mientras se transmiten entre dos o más puntos, como entre un cliente y un servidor o entre dos servidores.

El objetivo es proteger los datos contra interceptaciones o escuchas no autorizadas durante la transmisión, asegurando que los datos no puedan ser leídos o alterados por atacantes durante el trayecto.

Ejemplos de Uso: Protocolo HTTPS para navegación web segura, VPNs para conexiones seguras, cifrado de datos en servicios de mensajería (WhatsApp, Signal). Profundizaremos más adelante en este tema.

Cifrado en Uso

Se refiere a la protección de datos mientras están siendo procesados o utilizados activamente en la memoria de un sistema (por ejemplo, mientras los datos están cargados en la RAM de un servidor para ser analizados o manipulados).

El objetivo es proteger los datos contra ataques que buscan acceder a la memoria del sistema, como el acceso directo a la RAM, ataques de malware o ataques a través de exploits de software que apuntan a datos mientras son procesados.

Ejemplos de Uso: Tecnologías como Intel SGX (Software Guard Extensions) y AMD SEV (Secure Encrypted Virtualization) que crean enclaves seguros en la memoria para proteger los datos en uso.

Métodos de cifrado

Existen varios métodos de cifrado utilizados para proteger los datos, cada uno con diferentes características y niveles de seguridad. Los métodos de cifrado se pueden dividir en dos categorías principales: cifrado simétrico y cifrado asimétrico. Aunque estos métodos se pueden aplicar a los tipos de cifrado vistos en el anterior apartado su uso es especialmente interesante en el caso de los datos en tránsito.

Cifrado Simétrico

El cifrado simétrico utiliza la misma clave para cifrar y descifrar los datos. Es rápido y eficiente para cifrar grandes volúmenes de datos, pero requiere que la clave se mantenga en secreto y sea compartida de manera segura entre las partes involucradas.

Los algoritmos de cifrado simétrico se dividen en:

- Cifrados de bloque: Los datos de entrada se dividen en bloques de un tamaño específico. Estos bloques, generalmente de 64 o 128 bits, son tratados de forma independiente durante el proceso de cifrado. La operación de cifrado se realiza mediante una función matemática que involucra tanto los datos del bloque como una clave secreta. Cada bloque cifrado depende del bloque anterior, creando así una cadena interconectada. Este método ofrece mayor seguridad y resistencia a ciertos tipos de ataques, ya que pequeños cambios en los datos de entrada afectan significativamente la salida cifrada.

- Cifrados de flujo: Los datos se cifran de manera continua, bit a bit o byte a byte, a medida que se transmiten. Utilizan una secuencia de clave generada por un generador de números pseudoaleatorios. Esta secuencia se combina con los datos originales para producir la salida cifrada. No hay una división explícita en bloques, y la transformación es continua a lo largo del flujo de datos. Un aspecto importante es la sincronización entre el emisor y el receptor para garantizar que ambos estén utilizando la misma secuencia de clave. Se suele utilizar en situaciones en las que el tamaño de los datos no es conocido, como en las transmisiones en tiempo real.

Principales Algoritmos de Cifrado Simétrico

- DES (Data Encryption Standard): Un algoritmo de cifrado de bloque más antiguo, que usa una clave de 56 bits. Fue el estándar de cifrado simétrico durante muchos años, pero hoy en día se considera inseguro debido a su corta longitud de clave y vulnerabilidad ante ataques de fuerza bruta.

- 3DES (Triple DES): También es un algoritmo de bloque. Una versión mejorada de DES que aplica el cifrado DES tres veces con diferentes claves para aumentar la seguridad. Aunque es más seguro que DES, también es más lento y está siendo reemplazado gradualmente por AES.

- RC4 (Rivest Cipher 4): Un cifrado de flujo que fue ampliamente utilizado en protocolos como SSL/TLS y WEP, pero que ahora se considera inseguro debido a diversas vulnerabilidades.

- AES (Advanced Encryption Standard): Es el estándar de cifrado más utilizado en la actualidad. Es un algoritmo de bloque, AES puede operar con claves de 128, 192 o 256 bits, ofreciendo un alto nivel de seguridad. Es utilizado ampliamente en aplicaciones, protocolos de red (como TLS), y en el cifrado de archivos y discos.

- Blowfish y Twofish: Algoritmos de cifrado simétrico diseñados como alternativas más seguras a DES. Blowfish es rápido y tiene una longitud de clave variable (de 32 a 448 bits). Twofish es un sucesor de Blowfish y ofrece una mayor seguridad, trabajando con claves de hasta 256 bits.

Cifrado Asimétrico

El cifrado asimétrico, también conocido como criptografía de clave pública, utiliza un par de claves: una clave pública para cifrar los datos y una clave privada correspondiente para descifrarlos. La clave pública se puede compartir libremente, mientras que la clave privada se mantiene en secreto. El cifrado asimétrico es más seguro para la transmisión de datos y la distribución de claves, pero es más lento que el cifrado simétrico.

Principales Algoritmos de Cifrado Asimétrico

- RSA (Rivest-Shamir-Adleman): Uno de los algoritmos de cifrado asimétrico más conocidos y utilizados. RSA es ampliamente utilizado para el intercambio de claves, la firma digital y el cifrado de pequeños volúmenes de datos. Su seguridad se basa en la dificultad de factorizar números grandes. Las longitudes de clave típicas son de 2048 o 4096 bits.

- ECC (Elliptic Curve Cryptography): Utiliza propiedades matemáticas de las curvas elípticas para proporcionar el mismo nivel de seguridad que RSA, pero con claves mucho más pequeñas (por ejemplo, una clave de 256 bits en ECC proporciona un nivel de seguridad similar a una clave de 3072 bits en RSA). ECC es más eficiente y se utiliza en entornos con recursos limitados, como dispositivos móviles y sistemas IoT.

- DSA (Digital Signature Algorithm): Un estándar para firmas digitales basado en problemas matemáticos similares a los utilizados en el algoritmo RSA, pero diseñado específicamente para autenticación y verificación de firmas en lugar de cifrado directo de datos.

Otra característica del cifrado asimétrico la firma digital para verificar la identidad del emisor, propiedad que ya hemos mencionado al principio de este artículo. Cuando el emisor “firma” un mensaje con su clave privada, el receptor puede verificar su identidad al descifrar el mensaje con la clave pública que el emisor haya compartido.

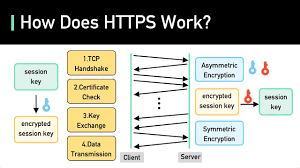

TLS/SSL, un estándar muy utilizado

Podemos combinar el cifrado asimétrico y simétrico para crear un sistema de comunicación seguro y veloz, evitando los inconvenientes de cada tipo de cifrado. El ejemplo más obvio son los protocolos Transport Layer Security (TLS) y Secure Sockets Layer (SSL), que utilizan ambos tipos para proteger las comunicaciones en tránsito. La estrategia consiste en utilizar el cifrado asimétrico para compartir la clave de cifrado que se va a utilizar para cifrar y descifrar de forma simétrica los datos que se transmitan.

Aquí tenemos algunos ejemplos muy conocidos de su aplicación:

Navegación Web Segura (HTTPS)

Cuando accedemos a una página web que utiliza HTTPS (Hypertext Transfer Protocol Secure), como https://www.example.com, se utiliza TLS/SSL para cifrar la conexión entre tu navegador y el servidor web. Por ejemplo, al comprar en línea, acceder a servicios bancarios, enviar formularios, o cualquier otra actividad que implique datos sensibles, TLS/SSL asegura que la información transmitida (como contraseñas, números de tarjetas de crédito, etc.) no pueda ser interceptada y leída por terceros.

Correo Electrónico Seguro (SMTP, IMAP, POP3 sobre TLS/SSL)

Servicios de correo electrónico como Gmail o Outlook, utilizan TLS/SSL para proteger la comunicación entre el cliente de correo (como Thunderbird o Microsoft Outlook) y el servidor de correo. Los protocolos que utilizan las aplicaciones para comunicarse, como SMTP (Simple Mail Transfer Protocol) para enviar correos, IMAP (Internet Message Access Protocol), y POP3 (Post Office Protocol) para recibir correos, soportan conexiones seguras a través de TLS/SSL (por ejemplo, SMTPS, IMAPS, POP3S), lo que garantiza que los correos y sus contenidos no sean interceptados durante la transmisión.

Conexiones VPN (Virtual Private Network)

Las VPN son aplicaciones que permiten establecer una conexión segura entre 2 redes privadas a través de la internet pública. Su uso se extendió a raíz de la pandemia de COVID y la práctica del teletrabajo porque permiten a los empleados utilizar los recursos internos de una empresa desde sus domicilios, hoteles, aeropuertos, etc. Las VPN basadas en SSL/TLS (como las proporcionadas por OpenVPN) crean conexiones seguras usando TLS/SSL para cifrar el tráfico de red.

Servicios de Mensajería Segura

Aplicaciones de mensajería instantánea como WhatsApp, Signal, o Telegram utilizan TLS/SSL (junto con otros mecanismos de cifrado como E2EE – End-to-End Encryption) para proteger los mensajes en tránsito entre los usuarios.

Uso Práctico: Estas aplicaciones aseguran que los mensajes enviados no sean interceptados o modificados por terceros, manteniendo la privacidad y seguridad de la comunicación entre los usuarios.

Beneficios y conclusiones

El cifrado de datos es una herramienta esencial para garantizar la seguridad de la información en el entorno digital actual. Sus beneficios van más allá de la protección de la privacidad individual, abarcando también la seguridad de organizaciones e infraestructuras críticas. El uso del cifrado protege la integridad y autenticidad de los datos, reduce el riesgo de brechas de seguridad y asegura el cumplimiento de normativas internacionales que regulan el manejo de datos sensibles, como los del sector sanitario y financiero. Todo esto contribuye a fortalecer la confianza de clientes, socios y usuarios.

En un contexto donde la información se considera un activo estratégico, el cifrado de datos se convierte en una medida imprescindible para salvaguardar tanto los derechos individuales como la seguridad de las empresas e instituciones. Además, es la base sobre la cual se realizan una gran cantidad de operaciones diarias a través de redes públicas, asegurando que estas se lleven a cabo de manera segura y confiable.

En nuestro grupo, estamos profundamente comprometidos con el apoyo, desarrollo y garantía de la seguridad digital de la empresa, proporcionando soluciones avanzadas en todos sus ámbitos. Nuestro enfoque proactivo nos permite anticiparnos a las amenazas emergentes y garantizar que nuestros clientes operen en un entorno seguro, confiable y alineado con los más altos estándares de seguridad internacional.